Проблемы кибербезопасности в IP-СКУД и камеры: как защититься

Проблемы кибербезопасности в IP‑СКУД и камерах: как защититься

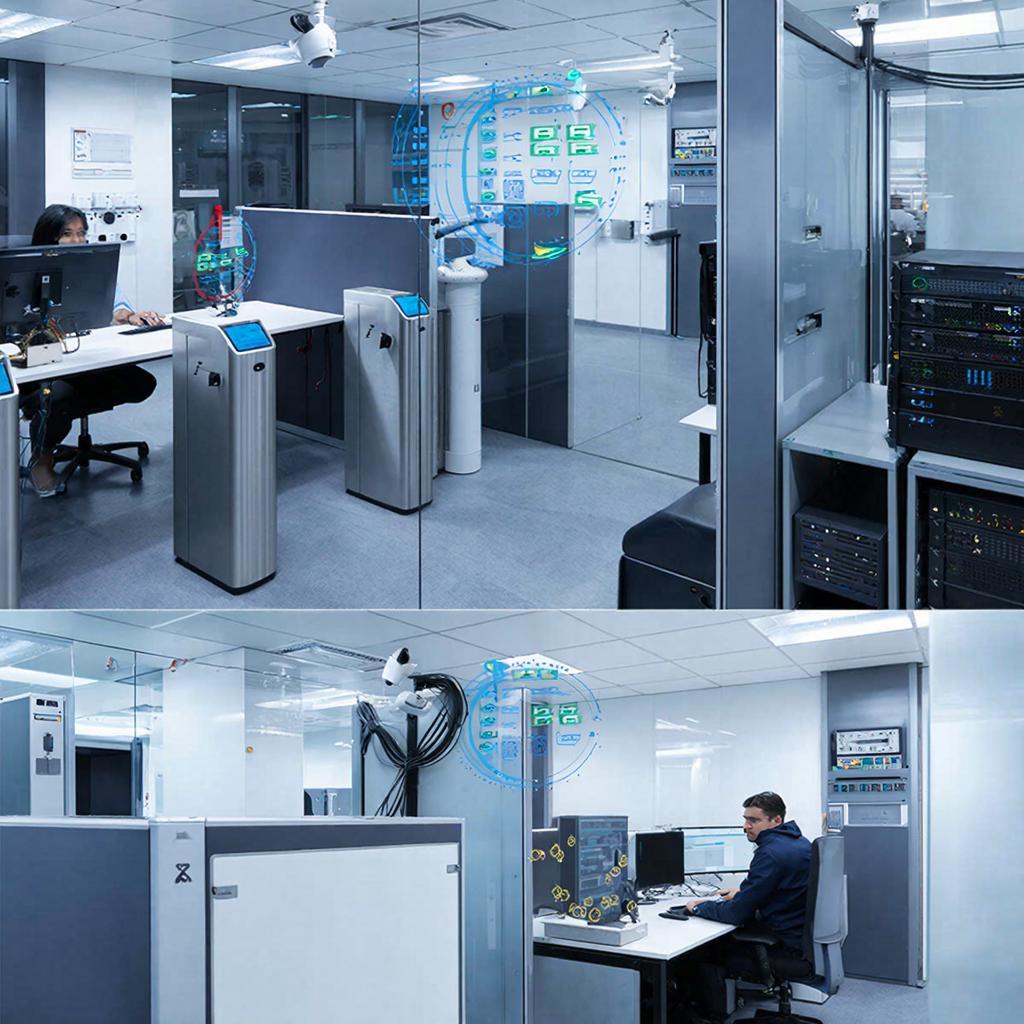

IP‑камеры и сетевые контроллеры доступа (СКУД) дают удобство и гибкость. Но именно сети и удалённый доступ превращают привычное оборудование в мишень для хакеров. Ниже — понятный разбор угроз и практическое руководство для владельцев домов, бизнеса и инсталляторов.

Почему это важно

Камеры и контроллеры часто хранят и передают персональные данные. Нарушение безопасности — утечка видео, удалённое открытие дверей, подмена журналов прохода. Кроме морального ущерба это может привести к штрафам по закону о персональных данных (152‑ФЗ) и потерям бизнеса.

Частые уязвимости

- Дефолтные логины/пароли и слабые пароли.

- Необновлённая прошивка с известными CVE (например у некоторых популярных брендов).

- Открытые порты (RTSP, HTTP, Telnet) и включённый UPnP.

- Отсутствие шифрования трафика (HTTP, RTSP без TLS).

- Неправильная сетевание: камеры в той же VLAN, что и офисные ПК.

- Физический доступ к устройствам и их простая замена/подмена.

- Слабые RFID/карточные технологии (копирование, ретрансляция/relay‑атаки).

Типичные атаки — коротко

- Brute force по веб‑интерфейсу.

- Botnet (пример Mirai) — заражение для DDoS и майнинга.

- Эксплуатация уязвимостей прошивки для удалённого кода.

- Перехват видео и управление через незащищённые каналы.

- Клонирование карт и replay‑атаки на СКУД.

Как защитить систему — практические шаги

Ниже — конкретная последовательность действий. Это работает как для домашних систем, так и для корпоративных инсталляций.

1. Базовые настройки

- Сразу смените дефолтные логины и пароли. Используйте уникальные пароли для каждого устройства.

- Включите 2‑факторную аутентификацию на серверах и облачных аккаунтах, если доступно.

- Отключите неиспользуемые сервисы: Telnet, FTP, UPnP, SSH (или ограничьте доступ).

2. Сеть и сегментация

- Выделите камеры и контроллеры в отдельную VLAN с доступом в интернет строго по необходимости.

- Ограничьте исходящие соединения ACL/файрволом — только на серверы и обновления вендора.

- Запретите прямой доступ к устройствам из интернета; используйте VPN для удалённого доступа.

3. Шифрование и протоколы

- Переведите веб‑интерфейс на HTTPS. Используйте сертификаты, а не самоподписанные, где возможно.

- Используйте RTSPS/HTTPS/ONVIF с TLS для потоков и управления.

4. Обновления и мониторинг

- Регулярно проверяйте и устанавливайте обновления прошивок.

- Включите логирование событий доступа и храните логи централизованно.

- Настройте оповещения на подозрительные события: множественные неудачные логины, перезагрузки устройства.

5. Физическая и системная защита СКУД

- Используйте карты с криптографией (MIFARE DESFire) вместо устаревших EM‑125 кГц.

- Защитите контроллеры в запертых шкафах, подпишите и опечатайте коннекторы.

- Включите функции anti‑passback и строгую роль‑базовую систему доступа.

Простая сетевая схема (техническая)

| Зона | Оборудование | Политика доступа |

|---|---|---|

| DMZ | Публичный web/stream прокси (если нужен) | Только исходящие на контролируемые IP; доступ по HTTPS через прокси |

| VLAN Cameras | IP‑камеры, NVR | Запрет доступа из office VLAN, интернет — через firewall/VPN |

| VLAN Access | Контроллеры СКУД | Только управляющие сервера и администраторы через VPN |

Пример расчёта места на хранение

Пример: 4 Мп камера, средний битрейт 8 Mbps (~1 MB/s). За сутки: ~86,4 GB. Для 10 камер за 7 дней потребуется примерно 6 TB. Учтите, что H.265 снижает объём примерно в 1,5–2 раза по сравнению с H.264.

Короткая таблица угроз и мер

| Угроза | Мера |

|---|---|

| Brute force | Сложные пароли, блокировка по попыткам, 2FA |

| Уязвимость прошивки | Регулярные обновления, белые списки IP |

| Перехват потока | TLS, VPN, отключить незашифрованный RTSP |

| Клонирование карт | Переход на DESFire/введение PIN/двухфакторная карточная система |

Чек‑лист для быстрого аудита

- Сменены все дефолтные логины.

- Включён HTTPS/RTSPS или доступ только через VPN.

- Камеры и контроллеры в отдельной VLAN.

- Отключены UPnP, Telnet, FTP.

- Прошивки обновлены до актуальных версий.

- Логирование настроено и отправляется на центральный сервер.

- Физическая защита устройств и защита кабельных линий.

- Для СКУД — современные RFID/криптокарты и контроль доступа по ролям.

Безопасность — это комбинация правильной конфигурации, регулярного обслуживания и грамотной сетевой архитектуры.

Если вы выбираете новое оборудование или планируете монтаж, посмотрите подходящие модели в разделе систем видеонаблюдения магазина — там собраны камеры, регистраторы и сопутствующее оборудование, которые проще интегрировать в защищённую сеть: https://y-ss.ru/catalog/sistemy_videonablyudeniya/

Небольшая рекомендация напоследок: проверяйте безопасность при входе в проект — на этапе закупки и проектирования можно устранить до 70% рисков, а дальше поддерживайте дисциплину обновлений и мониторинга.