Время работы:

Пн-Вс с 10:00-18:00

Лучшие практики сегментации сети для систем видеонаблюдения

Лучшие практики сегментации сети для систем видеонаблюдения

Система видеонаблюдения — это не просто камеры и регистратор. Это часть сети, которая может влиять на безопасность, производительность и соответствие правилам. В этой статье объясню, как правильно сегментировать сеть для камер, регистраторов, контроллеров доступа и смежного оборудования. Покажу схемы, пример расчётов, варианты конфигураций и чек‑лист для внедрения. Если нужно посмотреть оборудование, загляните в каталог: Каталог y-ss.ru и раздел по системам видеонаблюдения: Системы видеонаблюдения.Зачем сегментировать сеть

Смотрите, какая штука: одно большое «плоское» окружение удобно, но рискованно. Камеры генерируют поток видео, используют PoE, часто имеют уязвимости. Без сегментации: - нагрузка камер может съесть канал для бизнеса; - компрометация одной камеры даст доступ ко всей сети; - сложнее управлять приоритетом трафика (QoS) и хранением архива. Сегментация даёт контроль над трафиком, улучшает безопасность и упрощает диагностику.Основные подходы к сегментации

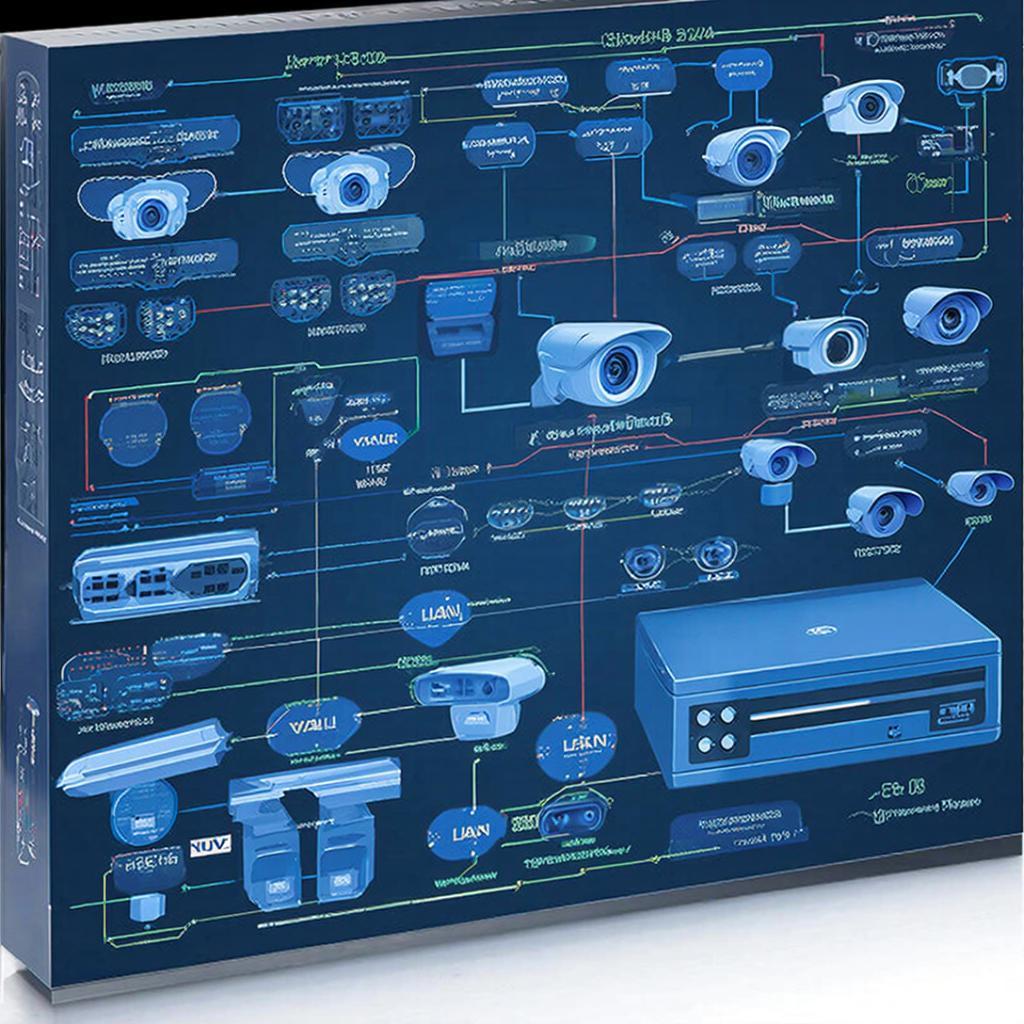

- VLAN на коммутаторах — самый распространённый вариант. Отделяет камеры, NVR, офисные рабочие станции и IoT‑устройства. - Физическая сегментация — отдельные коммутаторы/сети для критичных систем. Дороже, но проще с точки зрения безопасности. - VRF / MPLS в крупных сетях — для разделения маршрутизации в масштабных инсталляциях. - DMZ для удалённого доступа и облачных сервисов — изолированная зона с ограниченными входами/выходами.Пример схемы сети для среднего офиса/магазина

- VLAN 10 — Офис (DHCP, доступ в интернет). - VLAN 20 — Камеры (статические IP или DHCP с резервацией). - VLAN 30 — NVR/Серверы хранения. - VLAN 40 — Система контроля доступа/домофония. - DMZ — удалённый доступ (VPN/прокси). Сеть выглядит так: PoE‑коммутаторы -> агрегация -> межсетевой экран -> интернет. NVR подключён к VLAN 30, имеет доступ к VLAN 20 только для записи. Административные станции в VLAN 10 получают доступ к NVR через ACL.Пример расчёта пропускной способности

Допустим, 20 камер 1080p с битрейтом 4 Мбит/с в среднем. Расчёт: - 20 камер * 4 Мбит/с = 80 Мбит/с постоянного потока. - Добавим 20% на пиковые нагрузки и заголовки: 80 * 1.2 = 96 Мбит/с. - Рекомендуется иметь запас, округлим до 120 Мбит/с между агрегацией и сервером хранения. Если используются 4K или H.265, числа будут другие — H.265 часто уменьшает поток в 2–3 раза при том же качестве.Настройка VLAN, ACL и QoS — короткая пошаговая последовательность

1. Определите функции устройств (камеры, NVR, офис, IoT). 2. Присвойте VLAN для каждой группы. 3. На коммутаторах выставьте режимы портов: access для камер, trunk для агрегации. 4. Настройте ACL на маршрутизаторе/файрволе: камеры — доступ только к NVR и сервисам мониторинга. 5. Включите QoS: отдайте приоритет RTP/RTSP потоку и видеопакетам между камерами и NVR. 6. Настройте мониторинг (SNMP, syslog) и резерв сети. 7. Для удалённого доступа — только VPN в DMZ, без прямого проброса портов в интернет.Типичные правила для Firewall/ACL

Разрешать минимально необходимые соединения. Камерам нужен доступ к NVR и к серверу NTP; операторам — доступ к NVR; внешнему миру — только через VPN.Пример правил: - От VLAN камеры к VLAN NVR: разрешить 554/tcp (RTSP) и порт записи NVR. - От офисной VLAN к VLAN NVR: разрешить веб‑интерфейс 80/443, SSH для админов. - От VLAN камеры в интернет: запретить. - Управление коммутаторами — только из административной VLAN.

Как управлять PoE и энергопотреблением

- Используйте PoE+-коммутаторы с учётом суммарной мощности камер. - Делите камеры на блоки питания/коммутаторы так, чтобы отключение одного устройства не оставило весь объект без питания. - Мониторьте потребление и настраивайте порты в экономичном режиме для не‑критичных камер.Соответствие законам и хранение данных

- Сохраняйте метаданные и видео согласно требованиям: для коммерческих и муниципальных объектов может действовать своя политика хранения. - Защищайте доступ к архивам — используйте логи и контроль доступа. - При установке в общественных местах предупреждайте людей о видеонаблюдении в соответствии с местными правилами.Сравнение подходов

| Подход | Плюсы | Минусы |

|---|---|---|

| VLAN | Гибко, недорого, масштабируемо | Нужна правильная настройка ACL/QoS |

| Физическая сегментация | Максимальная изоляция | Дорого, сложнее в управлении |

| VRF/ MPLS | Подходит для крупных сетей, чёткая маршрутизация | Требует опытного сетевого инженера |

Мониторинг, резерв и обслуживание

- Запускайте SNMP‑мониторинг PoE и состояния камер. - Храните конфигурации коммутаторов и бэкапы NVR. - Планируйте регулярные обновления прошивок и проверки уязвимостей. - Для удалённого доступа — журналируйте все соединения и используйте MFA для админов.Пример материалов и оборудования

Если вам нужно оборудование или комплектующие для реализации, смотрите разделы каталога: - Общий каталог: https://y-ss.ru/catalog/ - Специально — системы видеонаблюдения: https://y-ss.ru/catalog/sistemy_videonablyudeniya/ Там можно выбрать PoE‑коммутаторы, NVR, камеры и аксессуары. Подбирайте оборудование с поддержкой VLAN, SNMP и возможностью централизованного управления.Чек‑лист перед запуском

- Выделены VLAN для камер, NVR и офисных систем. - ACL/Firewall настроены на принципе минимально необходимого доступа. - QoS выставлен для видеопотоков. - Пропускная способность между агрегацией и стореджем рассчитана с запасом. - PoE‑мощность и резервы питания проверены. - Настроен мониторинг и логирование. - Обеспечен безопасный удалённый доступ (VPN/MFA). - Политики хранения и доступа соответствуют требованиям. Небольшая ремарка на финиш: хорошая сегментация — это не только безопасность. Это про удобство работы с системой и предсказуемость поведения сети. Начните с простых VLAN и ACL, замеряйте реальные потоки и постепенно усложняйте архитектуру, если это действительно нужно. Если хотите, могу помочь набросать конкретную схему под ваш объект — для этого пришлите планы сети и список оборудования.14.01.2026