Как настроить резервирование IP и failover для NVR с несколькими интерфейсами

Как настроить резервирование IP и failover для NVR с несколькими интерфейсами

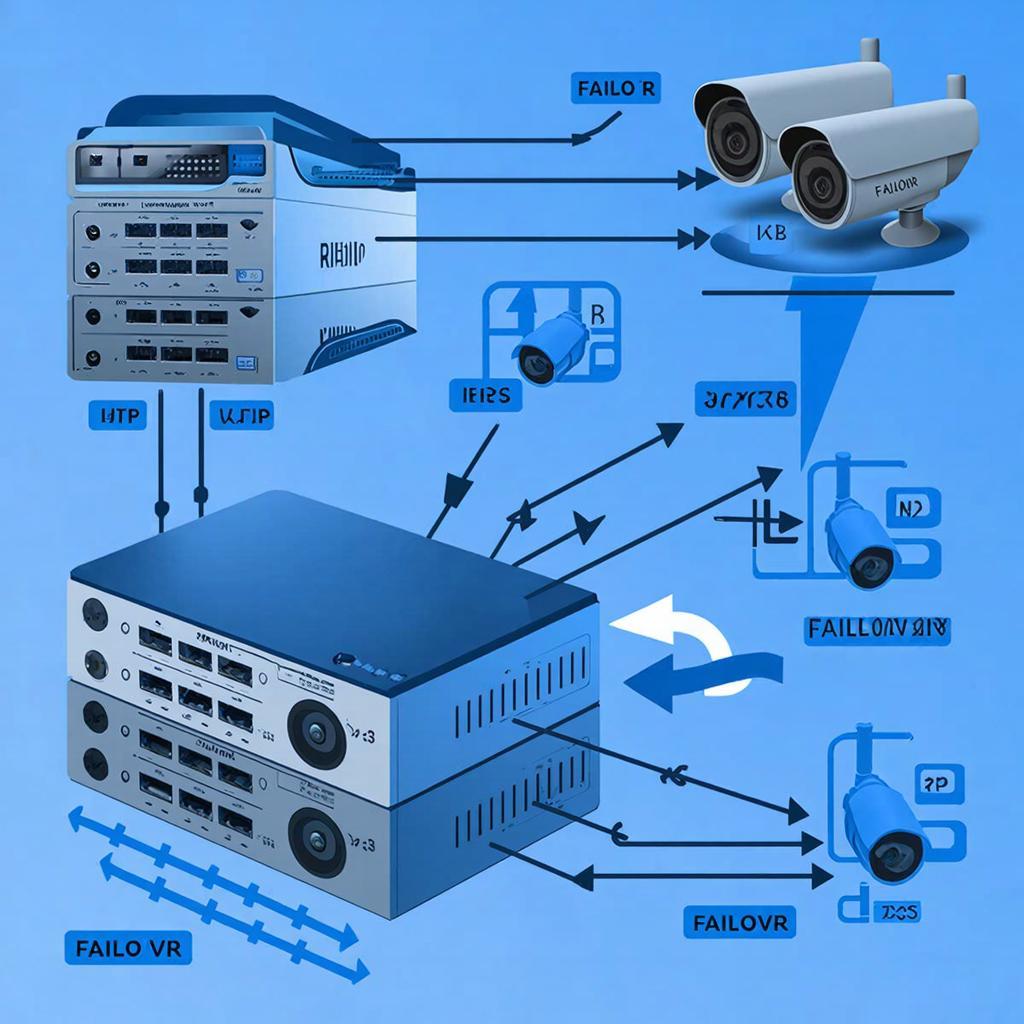

Если у вас NVR с двумя и более сетевыми интерфейсами — это шанс сделать систему видеонаблюдения более надежной. В этой статье — понятные объяснения для начинающих и конкретные шаги для инженеров. Расскажу про варианты резервирования IP, механизмы failover, тесты и типичные ошибки.

Ключевая идея — что и зачем

Когда NVR имеет несколько NIC (например eth0 для локальных камер и eth1 для удалённого доступа), важно, чтобы при падении одного канала система оставалась доступна и записи не терялись. Резервирование IP и failover решают две задачи:

- адрес остаётся доступен (плавающий/virtual IP) — клиенты и камеры продолжат работать;

- маршрут и шлюз переключаются на резервный интерфейс без ручного вмешательства.

Варианты реализации — кратко

| Метод | Подходит для | Плюсы | Минусы |

| DHCP-резервация по MAC | Простые сети, одна точка выдачи адресов | Просто настроить | Не даёт плавающего IP между интерфейсами |

| Bonding / LACP | Одинаковые сети, управляемый коммутатор | Агрегация пропускной способности и отказоустойчивость | Требует поддерживающего свича |

| VRRP / Keepalived | Когда нужен плавающий IP между 2+ устройств | Надёжный failover, гибкая настройка | Нужен Linux/устройство с поддержкой |

| HSRP / GLBP | Сети Cisco | Промышленные решения для Cisco | Привязка к Cisco |

Как это работает — простое объяснение

VRRP/Keepalived создаёт «виртуальный» IP, за которым наблюдают несколько узлов. Пока основной узел жив — он отвечает. При его падении резервный поднимает виртуальный IP и объявляет его в сети (gratuitous ARP), чтобы камеры и клиенты увидели новый путь.

Пошаговая инструкция (пример с Linux/Keepalived)

Предположим: NVR работает на Linux или рядом есть шлюз на Linux. Есть два интерфейса — eth0 (LAN камер) и eth1 (WAN). Хотим плавающий IP 192.168.1.100 на интерфейсе, к которому привязаны камеры.

- Назначьте статический IP каждому интерфейсу: ip addr add 192.168.1.10/24 dev eth0

- Установите keepalived: apt install keepalived (или аналог).

- Пример простого конфига /etc/keepalived/keepalived.conf:

vrrp_instance VI_1 { state MASTER interface eth0 virtual_router_id 51 priority 100 advert_int 1 authentication { auth_type PASS auth_pass secret } virtual_ipaddress { 192.168.1.100/24 dev eth0 } }С резервного узла — priority 90, state BACKUP. - Перезапустите keepalived и проверьте ip addr show — должен появиться виртуальный IP.

- Чтобы корректно обновлять ARP после переключения, используйте arping или настройку gratuitous_arp в keepalived.

Особенности для NVR и камер

- Некоторые NVR (проприетарные) не поддерживают сложные сетевые сценарии. Проверьте документацию производителя.

- Если камеры привязаны к конкретному IP NVR — используйте плавающий IP, а не менять адреса камер.

- При маршрутизации через разные шлюзы могут понадобиться правила политики маршрутизации (ip rule, ip route) для корректного возврата трафика.

- Для PoE-коммутаторов и большого парка камер лучше держать локальную сеть камер отдельной (VLAN) и обеспечивать резервные каналы между коммутаторами.

Примеры команд для тестирования и отладки

- Проверить состояние интерфейсов: ip link

- Проверить виртуальный IP: ip addr show

- Принудительный ARP-анонс: arping -c 3 -A -I eth0 192.168.1.100

- Просмотр логов keepalived: journalctl -u keepalived -f

Компоненты отказоустойчивости — что ещё важно

- Коммутаторы: резервные uplink, поддержка LACP для агрегации.

- Хранение: RAID или NAS с репликацией — чтобы при падении NVR не потерять видеоархив.

- Электропитание: ИБП для NVR и коммутаторов, опционально резервный источник на камерах.

- Мониторинг: SNMP/звонки при падении интерфейса.

Правовые и безопасностьные аспекты

Сети видеонаблюдения обрабатывают персональные данные. Проверьте местные требования к хранению, срокам и шифрованию. Закрывайте внешние порты, используйте VPN при удалённом доступе и регулярно обновляйте прошивки NVR и камер.

Пример оценки стоимости (ориентир)

| Компонент | Примерная цена |

| Managed PoE-коммутатор | 10 000–80 000 ₽ |

| NVR среднего уровня | 15 000–150 000 ₽ |

| Маршрутизатор/Firewall | 5 000–60 000 ₽ |

| Услуги монтажа и настройки | от 5 000 ₽ (зависит от проекта) |

Чек‑лист перед запуском

- Проверили документацию NVR на поддержку нескольких NIC.

- Определили, нужен ли плавающий IP или достаточно DHCP-резервации.

- Настроили keepalived/VRRP или bonding на NVR/шлюзе.

- Настроили gratuitous ARP и проверили его работу.

- Провели тесты отказа, симулировав выключение основного интерфейса.

- Настроили мониторинг и аварийные уведомления.

- Обеспечили резервное питание и резервное хранение записи.

Типичные ошибки и как их избежать

- Неправильный virtual_router_id в VRRP — конфликт в сети. Убедитесь в уникальности.

- Одинаковые IP на нескольких интерфейсах без VRRP — сетевые конфликты. Используйте плавающий IP.

- Отсутствие проверки маршрута: интерфейс поднят, но интернет/камеры недоступны. Добавьте health-check скрипт.

- Не учли ARP-таблицы на камерах; иногда требуется перезагрузка камеры при переключении IP.

Если вы хотите, чтобы настройку выполнили специалисты — можно обратиться к профессионалам по монтажу и настройке систем видеонаблюдения: смотреть решения.

Небольшая рекомендация в финале: перед глобальными изменениями делайте поэтапные тесты в лаборатории или на одной ветке сети. Это экономит время и снижает риск простоя.